Авторизация по ключу SSH . Учебник По Черчению Без Регистрации. Если вы захотите что- либо сделать на удаленном сервере, скорее всего, вам придется воспользоваться SSH и работать через терминал. В SSH существует несколько способов авторизации. Вы можете каждый раз вводить пароль пользователя или использовать более безопасный и надежный способ — ключи SSH. Что самое интересное, он более удобен для применения, вам даже не нужно будет вводить пароль.

Настроив ssh авторизацию по ключу вы не только улучшите.

В этой статье мы рассмотрим как настраивается авторизация по ключу SSH. Как работают ключи SSH? Самый популярный — это аутентификация по паролю. Он достаточно прост, но не очень безопасный. Пароли передаются по безопасному каналу, но они недостаточно сложны для противостояния попыткам перебора. Вычислительная мощность современных систем в сочетании со специальными скриптами делают перебор очень простым. Конечно, существуют другие способы дополнительной безопасности, например, fail.

Настройка и использование SSH авторизации по ключам, безопасное копирование с. Создать пару ключей с помощью ssh.com клиента: Settings - User .

SSH более надежна. Каждая пара ключей состоит из открытого и закрытого ключа. Секретный ключ сохраняется на стороне клиента и не должен быть доступен кому- либо еще. Утечка ключа позволит злоумышленнику войти на сервер, если не была настроена дополнительная аутентификация по паролю. Открытый ключ используется для шифрования сообщений, которые можно расшифровать только закрытым ключом. Это свойство и используется для аутентификации с помощью пары ключей.

- Аутентификация на SSH сервере с помощью ключей.

- Публичный ключ копируется на удаленный SSH сервер ( говорим опять-же в.

- Выполнив вход с помощью учетной записи root -пользователя вы. Если у вас ещё нет пары SSH-ключей, которая состоит из .

- Теория в нескольких словах: ssh может авторизоваться не по паролю, а по ключу. Ключ состоит из открытой и закрытой части.

- Для авторизации только по ключу без возможности входа по паролю на удалённой .

Открытый ключ загружается на удаленный сервер, к которому необходимо получить доступ. Его нужно добавить в специальный файл ~/. Для этого существует специальная утилита ssh- keygen, которая входит в набор утилит Open. SSH. По умолчанию она создает пару 2.

RSA ключей, которая подойдет не только для SSH, но и для большинства других ситуаций. И так, генерация ключей ssh выполняется командой: ssh- keygen. Утилита предложит вам выбрать расположение ключей. По умолчанию ключи располагаются в папке ~/. Лучше ничего не менять, чтобы все работало по умолчанию и ключи автоматически подхватывались. Секретный ключ будет называться id.

Его можно не указывать, если не хотите. Использование дополнительного шифрования имеет только один минус — необходимость вводить пароль, и несколько преимуществ: Пароль никогда не попадет в сеть, он используется только на локальной машине для расшифровки ключа. Это значит что перебор по паролю больше невозможен. Секретный ключ хранится в закрытом каталоге и у клиента ssh нет к нему доступа пока вы не введете пароль; Если злоумышленник хочет взломать аутентификацию по ключу SSH, ему понадобится доступ к вашей системе. И даже тогда ключевая фраза может стать серьезной помехой на его пути. Тогда доступ по ключу ssh будет выполняться автоматически и вам не нужно будет что- либо вводить. Теперь у вас есть открытый и закрытый ключи SSH и вы можете использовать их для проверки подлинности.

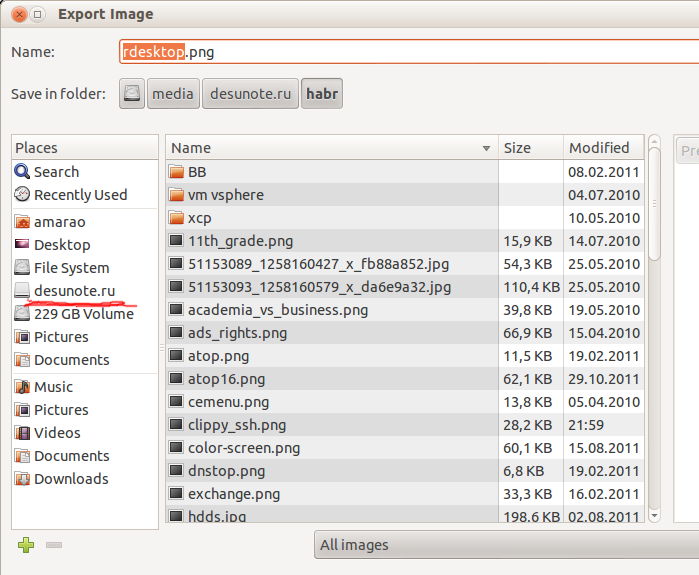

Дальше нам осталось разместить открытый ключ на удаленном сервере. Загрузка ключа на сервер. Когда генерация ключей завершена, нам осталось только загрузить ключ на сервер. Для загрузки ключа можно использовать несколько способов. В некоторых случаях вы можете указать ключ в панели управления сервером, например, с. Panel или любой другой. Но мы такой способ рассматривать не будем.

Мы рассмотрим ручные способы. Самый простой способ скопировать ключ на удаленный сервер — это использовать утилиту ssh- copy- id.

Она тоже входит в пакет программ Open. SSH. Но для работы этого метода вам нужно иметь пароль доступа к серверу по SSH. Синтаксис команды: ssh- copy- id username@remote. Затем введите ваш пароль пользователя на удаленном сервере.

Утилита подключится к удаленному серверу, а затем использует содержимое ключа id. Дальше вы можете выполнять аутентификацию с помощью этого ключа. Если такой способ по какой- либо причине для вас не работает, вы можете скопировать ключ по ssh вручную. Мы создадим каталог ~/.

Теперь вы можете использовать созданный ключ для аутентификации на сервере: ssh username@remote. Иначе, сначала вам придется ввести фразу- пароль для расшифровки ключа. Отключение проверки пароля. Если пароль больше не будет использоваться, то для увеличения безопасности системы лучше его вовсе отключить. Но убедитесь, что ключ надежно сохранен и вы его не потеряете, потому что по паролю вы больше не войдете. Авторизуйтесь на сервере, затем откройте конфигурационный файл /etc/ssh/sshd.

Нужно установить ее значение в No: sudo vi /etc/ssh/sshd. Теперь вы можете войти на сервер без ввода пароля.

Если у вас остались вопросы, спрашивайте в комментариях!